Tailscale¶

Tailscale ist ein VPN-Dienst, mit dem die Geräte und Anwendungen, die Ihnen gehören, überall auf der Welt sicher und mühelos erreichbar werden. Weitere Informationen zu Tailscale finden Sie auf der offiziellen Tailscale-Website.

Die Tailscale-Funktion auf GL.iNet-Routern, verfügbar seit Firmware V4.2, ermöglicht es dem Router, einem virtuellen Tailscale-Netzwerk beizutreten. Sobald die Verbindung hergestellt ist, können Sie per Fernzugriff auf den Router zugreifen, einschließlich seiner WAN- und LAN-Ressourcen.

Hinweis:

-

Da Tailscale auf WireGuard basiert, wird nicht empfohlen, Tailscale gleichzeitig mit einer der folgenden Funktionen oder Dienste zu verwenden, da dies zu Routing-Konflikten führen kann: OpenVPN Client, WireGuard Client, GoodCloud Site-to-Site, ZeroTier, AstroWarp.

-

Diese Funktion befindet sich derzeit in der Beta-Phase und kann einige Fehler enthalten.

-

GL.iNet-Router sind noch nicht als Exit Nodes verfügbar.

Unterstützte Modelle¶

Unterstützte Modelle

- GL-E5800 (Mudi 7)

- GL-MT5000 (Brume 3)

- GL-MT3600BE (Beryl 7)

- GL-BE6500 (Flint 3e)

- GL-BE9300 (Flint 3)

- GL-BE3600 (Slate 7)

- GL-X2000 (Spitz Plus)

- GL-B3000 (Marble)

- GL-MT6000 (Flint2)

- GL-X3000 (Spitz AX)

- GL-XE3000 (Puli AX)

- GL-AX1800 (Flint)

- GL-MT2500/GL-MT2500A (Brume 2)

- GL-MT3000 (Beryl AX)

- GL-AXT1800 (Slate AX)

- GL-A1300 (Slate Plus)

Nicht unterstützte Modelle

- GL-SFT1200 (Opal)

- GL-MT1300 (Beryl)

- GL-E750/E750V2 (Mudi)

- GL-X750/GL-X750V2 (Spitz)

- GL-AR750S (Slate)

- GL-XE300 (Puli)

- GL-MT300N-V2 (Mango)

- GL-AR300M Series (Shadow)

- GL-B1300 (Convexa-B)

- GL-AP1300 (Cirrus)

- GL-S1300 (Convexa-S)

- GL-X300B (Collie)

Tailscale-Netzwerk einrichten¶

Im folgenden Beispiel wird der GL-MT2500 verwendet.

-

Binden Sie Ihre Geräte ein.

Registrieren Sie zunächst ein Tailscale-Konto und binden Sie dann ein oder zwei Geräte (z. B. Smartphone oder Laptop) zu Testzwecken an Ihr Tailscale-Konto.

Nach dem Einbinden können Sie Ihre Geräte und deren Status in der Tailscale Admin Console sehen.

-

Aktivieren Sie Tailscale auf dem GL.iNet-Router.

Melden Sie sich in der Web-Adminoberfläche Ihres Routers an und navigieren Sie zu APPLICATIONS -> Tailscale.

Aktivieren Sie Tailscale per Schalter und klicken Sie dann auf Apply.

-

Nach kurzer Zeit zeigt die Oberfläche einen Device Bind Link an. Klicken Sie auf den Device Bind Link.

In dem Pop-up-Fenster wird ein Tailscale-Link angezeigt. Klicken Sie auf den Link, um zur Tailscale-Website weitergeleitet zu werden und sich anzumelden.

Nach der Anmeldung werden Sie aufgefordert, das Gerät zu bestätigen, mit dem Sie sich verbinden möchten. Klicken Sie auf Connect.

Wenn die Verbindung erfolgreich ist, werden Sie automatisch zur Tailscale Admin Console weitergeleitet. Dort sehen Sie, dass die IP-Adresse des GL-MT2500

100.88.54.21ist. Diese IP können Sie nun verwenden, um auf den Router zuzugreifen.

-

Konnektivität testen.

Auf Geräten, die mit demselben Tailscale-Netzwerk verbunden sind, können Sie die Konnektivität auf die folgenden drei Arten testen.

-

Den

ping-Befehl verwenden

-

Per SSH auf den Router zugreifen

-

Auf das Web-Admin-Panel zugreifen

-

Fernzugriff auf WAN erlauben¶

Wenn diese Option aktiviert ist, kann über das virtuelle Tailscale-Netzwerk auf Ressourcen auf der WAN-Seite des Geräts zugegriffen werden.

Wie in der folgenden Topologie gezeigt, können Sie bei aktivierter Funktion beispielsweise vom leo-phone über seine IP-Adresse (192.168.29.1) auf den GL-AXT1800 zugreifen. Der Grund ist, dass der GL-AXT1800 das übergeordnete Gerät des GL-MT2500 ist und letzterer mit demselben Tailscale-Netzwerk wie leo-phone verbunden ist.

Die Schritte sind wie folgt.

-

Melden Sie sich in der Web-Adminoberfläche Ihres Routers an und navigieren Sie zu APPLICATIONS -> Tailscale.

Aktivieren Sie Allow Remote Access WAN und klicken Sie auf Apply.

-

Gehen Sie zur Tailscale Admin Console. Dort wird ein Hinweis angezeigt, dass der GL-MT2500 Subnetze hat.

Klicken Sie rechts neben dem GL-MT2500 auf das Dreipunkt-Symbol und wählen Sie Edit route settings.

-

Aktivieren Sie die Subnetzrouten.

-

Jetzt können Sie auf anderen Geräten über seine IP-Adresse (

192.168.29.1) auf den GL-AXT1800 zugreifen. Tatsächlich können Sie auf alle Geräte innerhalb des Subnetzes192.168.29.0/24zugreifen.

Fernzugriff auf LAN erlauben¶

Wenn diese Option aktiviert ist, kann über das virtuelle Tailscale-Netzwerk auf Ressourcen auf der LAN-Seite des Geräts zugegriffen werden.

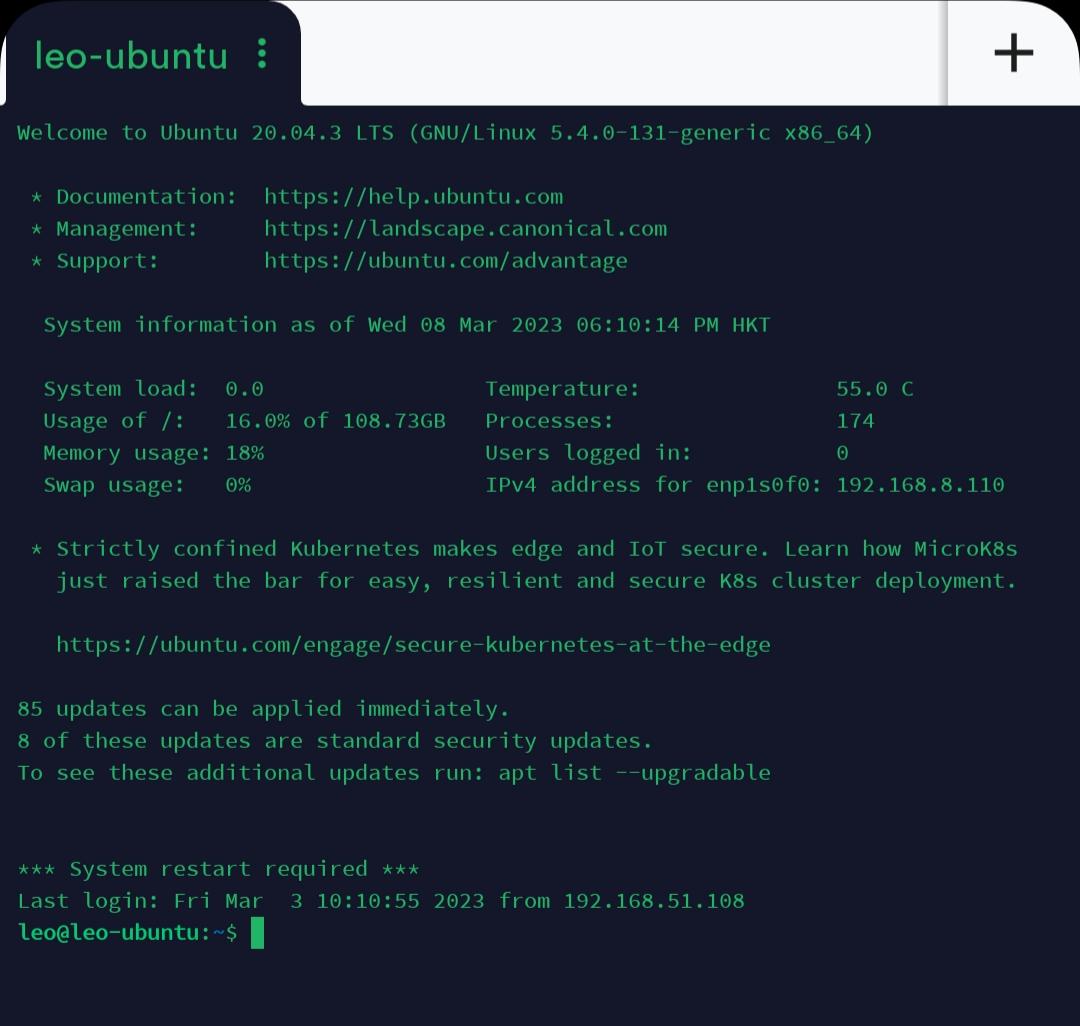

Wie in der folgenden Topologie gezeigt, können Sie bei aktivierter Funktion beispielsweise vom leo-phone aus per SSH über die IP-Adresse (192.168.8.110) eine Anmeldung bei Ubuntu durchführen. Der Grund ist, dass Ubuntu das untergeordnete Gerät des GL-MT2500 ist und letzterer mit demselben Tailscale-Netzwerk wie leo-phone verbunden ist.

Die Schritte sind wie folgt.

-

Melden Sie sich in der Web-Adminoberfläche Ihres Routers an und navigieren Sie zu APPLICATIONS -> Tailscale.

Aktivieren Sie Allow Remote Access LAN und klicken Sie auf Apply.

-

Gehen Sie zur Tailscale Admin Console. Dort wird ein Hinweis angezeigt, dass der GL-MT2500 Subnetze hat.

Klicken Sie rechts neben dem GL-MT2500 auf das Dreipunkt-Symbol und wählen Sie Edit route settings.

-

Aktivieren Sie die Subnetzrouten.

-

Jetzt können Sie auf anderen Geräten

pingan Ubuntu senden oder sich per SSH über dessen IP-Adresse (192.168.8.110) bei Ubuntu anmelden. Tatsächlich können Sie auf alle Geräte innerhalb des Subnetzes192.168.8.0/24zugreifen.

Benutzerdefinierte Exit Nodes¶

Standardmäßig arbeitet Tailscale als Overlay-Netzwerk: Es leitet nur Datenverkehr zwischen Geräten weiter, auf denen Tailscale ausgeführt wird, und verarbeitet keinen öffentlichen Internetverkehr, etwa beim Aufrufen von Websites wie Google.

Es gibt jedoch Situationen, in denen Tailscale auch Ihren öffentlichen Internetverkehr leiten soll. Wenn Sie beispielsweise unterwegs oder im Ausland sind und auf Online-Dienste wie Banking zugreifen möchten, die nur in Ihrem Heimatland verfügbar sind, können Sie Ihren Heim-Desktop mit öffentlicher IP als Exit Node einrichten und andere Geräte im selben Tailnet – wie den unten gezeigten GL-AXT1800 und GL-MT3000 – so konfigurieren, dass ihr Datenverkehr über dieses Gerät geleitet wird. Dadurch wird Ihr gesamter öffentlicher Internetverkehr über die Exit Node weitergeleitet.

Wenn der gesamte Datenverkehr über eine Exit Node geleitet wird, verwenden Sie effektiv die Standardrouten (0.0.0.0/0, ::/0), was ähnlich wie eine gewöhnliche VPN-Verbindung funktioniert.

Kurz gesagt: Eine Exit Node leitet ausgehenden Internetverkehr von Ihren Tailnet-Geräten weiter und fungiert damit praktisch als VPN-Server. Wenn Sie mit einer Exit Node verbunden sind, scheint Ihr gesamter nicht über Tailscale laufender Internetverkehr von deren Standort aus zu stammen. Das hilft beim Zugriff auf geografisch eingeschränkte Inhalte und verbessert Ihre Privatsphäre. Das Gerät, das diese Weiterleitung übernimmt, wird als „Exit Node“ bezeichnet.

Hinweis: Wenn der DNS-Server des Routers eine private IP-Adresse verwendet, die nur im lokalen Netzwerk erreichbar ist, können Sie beim Verwenden einer Exit Node den Internetzugang verlieren. Melden Sie sich in diesem Fall am Router an, gehen Sie zu NETWORK -> DNS und setzen Sie manuell einen öffentlichen DNS-Server wie 8.8.8.8.

Im folgenden Beispiel befinden sich ein GL.iNet-Router GL-MT2500 und ein Leo-Desktop im selben Tailnet. Im Folgenden wird beschrieben, wie Sie Leo-Desktop als Exit Node einrichten.

-

Aktivieren Sie die Subnetzrouten des GL-MT2500 in der Tailscale Admin Console.

Gehen Sie zur Tailscale Admin Console, klicken Sie rechts neben GL-MT2500 auf das Symbol mit den drei Punkten und wählen Sie Edit route settings.

Aktivieren Sie im Pop-up-Fenster die Subnetzrouten.

-

Wählen Sie auf dem Gerät, das Sie als Exit Node verwenden möchten – in diesem Beispiel Leo-Desktop – Run exit node aus. Nachfolgend sehen Sie ein Beispiel unter Windows.

Klicken Sie dann auf Yes.

-

Richten Sie Leo-Desktop in der Tailscale Admin Console als Exit Node ein.

-

Melden Sie sich im Web-Admin-Panel des GL-MT2500 an, gehen Sie zu APPLICATIONS -> Tailscale und aktivieren Sie Custom Exit Nodes. Klicken Sie auf die Schaltfläche zum Aktualisieren, wählen Sie im Dropdown-Menü die IP-Adresse des Leo-Desktop aus und klicken Sie dann auf Apply.

Geräte, die mit dem Router verbunden sind, leiten ihren Datenverkehr dann über die Exit Node ins Internet, und Ihr gesamter Internetverkehr scheint vom Standort der Exit Node aus zu stammen.

Weiterführender Link: Exit Nodes (route all traffic)

Sie haben noch Fragen? Besuchen Sie unser Community Forum oder kontaktieren Sie uns.